한국기업보안 유서트가 알려주는 6월 3주차 보안뉴스

1. KISA, 사회적 이슈 악용한 사이버 공격 증가··· “보안의식 강화해야

한국인터넷진흥원(KISA)은 과학기술정보통신부와 함께 ‘2020 민간분야 사이버 위기대응 모의훈련 강평회’를 개최했다고 합니다.

KISA는 해킹메일 유포, 디도스(DDoS) 공격 등사이버 위기상황 발생 시 대응 및 유관기관 간 협조체계 점검을 위한 모의훈련을 실시하고 있는데

요!

기사에 따르면, KISA 관계자는 “누구나 관심을 가질 법한 사회 이슈를 악용한 사회공학적 악성메일이 높은 위험성을 보이고 있다”며

“지속적인 모의훈련 참여가 기업 임직원의 보안 의식 및 대응력 향상에 도움이 된다는 점을 확인할 수 있었다”고 평가했다고 합니다.

자세한 내용은 기사를 통해 확인해주세요.

▼ 기사보기

http://www.ddaily.co.kr/news/article/?no=197068

2. 민원인 개인정보 유출 사전 차단, 위반 시 엄정 대응한다

행정안전부와 병무청은 ‘텔레그램 n번방’ 사건과 같은 사회복무요원에 의한 민원인의 개인정보 유출을 근절하기 위해 실태점검결과를 바탕으로 개선 방안을 마련했는데요!

민원인의 개인정보보호 강화, 사회복무요원 관리 강화, 사회복무요원 인력 활용 개선, 정보시스템 관리·운영체계 개선을 통해 국민들의 소중한 개인정보가 지켜질 수 있도록 한다고 합니다.

개인정보 보호! 개인정보는 한번 유출되면 회복이 어렵기 때문에 우리 모두가 신경써야 한다는 점!

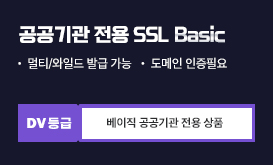

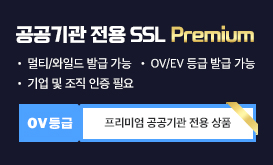

참고로.. 사이트 내 SSL인증서가 설치되어 있지 않으면 개인정보를 함부로 입력해서는 안됩니다.

개인정보가 암호화 되지 않고 전송되기 때문에 제 3자가 이를 볼 수 있기 때문이죠.

SSL에 대한 자세한 정보는 유서트 홈페이지에서 확인해주세요.

▼ 기사보기

https://www.boannews.com/media/view.asp?idx=88940

3. 해킹 위협받는 POS 단말기.."금융정보 다루지만 관리 사각지대"

신용·체크카드 결제에 사용되는 POS(판매시점 정보관리) 단말기가 개인정보·금융정보가 유출되는

보안 '사각지대'라는 지적이 나오고 있다고 합니다!

기사에 따르면 POS 단말기는 전국 수백만개 가맹점이 사용하고 금융정보를 취급하지만 백신을 설치해서 관리하는 경우가 드물어 해킹 피해에 취약하며. 국내 POS 제조사만 약 300여곳에 달하는데다 유통사도 500곳이 넘어 특정 운영체제 기반이나 기기 관리회사를 중심으로 관리하기도 쉽지 않다고 하는데요!

신용·체크카드, 은행계좌번호, 주민등록번호, 휴대전화번호 등정보만으로 해외에서 복제카드를 만들고

이를 통해 현금을 인출하는 등의 범죄행위가 충분히 가능하기 때문에!

정보 보안기능을 강화시켜 정보 유출의 피해 없도록 만들어야 할 것입니다.

▼ 기사보기

https://news.mt.co.kr/mtview.php?no=2020061617432896831

4. 청와대 보안메일 검사 사칭한 악성파일 발견

청와대 보안 이메일 검사를 사칭한 악성 파일이 발견됐다고 해서 문제가 되고 있다고 하는데요!

19일 이스트시큐리티에 따르면 이날 새벽 제작된 이 악성 파일의 이름은

'bmail-security-check.wsf'로, 실행하면 '보안메일 현시에 안전합니다'라는 문구가 뜬다고 합니다.

이 악성 파일은 과거 사이버 범죄 조직 '김수키 그룹'의 공격과 유사성이 매우 높다고 진단되었으며, 공격자의 명령 제어 서버 일부 주소가 청와대 사이트로 연결되는 등 청와대를 사칭해 관련자를 공격할 의도가 다수 포착됐기에 각별히 주의하는 것이 필요하겠습니다.

▼ 기사보기

https://biz.chosun.com/site/data/html_dir/2020/06/19/2020061901612.html?utm_source=naver&utm_medium=original&utm_campaign=biz

5. "공짜 워드 쓰려다 개인정보 탈탈"…인증도구 위장 악성코드 '주의보'

불법 다운로드 사이트를 통해 워드, 파워포인트 등 마이크로소프트(MS) 제품을

무료로 내려받는 이용자를 노린 악성코드 공격이 발견돼 이용자 주의가 요구된다고 합니다.

기사에 따르면 이용자가 해당 악성 실행파일을 열면 비밀번호 입력창이 나타나는데 여기에 공격자가 제공한 비밀번호를 입력하고 OK 버튼을 누르면 불법 정품인증 도구와 '비다르'라는 악성코드가 동시에 설치된다고 합니다.

-정품 소프트웨어·콘텐츠 이용 의심되는 웹사이트 방문 자제!

-소프트웨어 최신 버전 유지 및 보안 패치 적용!

-백신 프로그램 최신버전 유지 및 주기적 검사!

-주기적인 비밀번호 변경!

기본적인 보안수칙을 준수하는 것이 필요합니다.

▼ 기사보기

https://www.news1.kr/articles/?3969036

보안을 보완하다

한국기업보안 유서트가 언제나 함께 하겠습니다.